La logistica è fra i primi target degli hacker e con l’instabilità rediviva tra Occidente e Russia (ma anche Oriente), proprio il settore dei trasporti e delle catene logistiche deve correre ai ripari.

Non a caso questo genere di attacchi informatici è spesso finanziato proprio da Stati che operano sotto mentite spoglie per danneggiare l’operatività logistica di un Paese concorrente, il che lascia comprendere la posta in gioco e la serietà delle minacce.

Leggi anche:

Cybersecurity, 4° trimestre 2020 dominato dagli attacchi RDP

2021 anno nero della cybersecurity

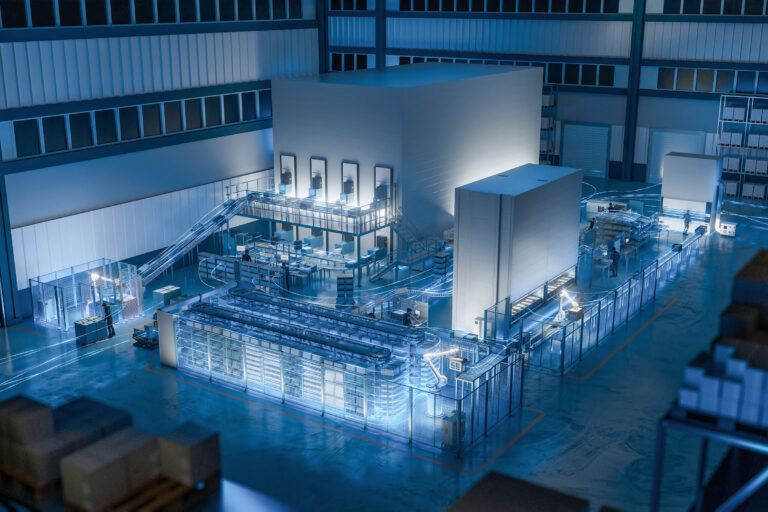

La logistica è un’infrastruttura critica di un Paese e nel 2021 quello dei trasporti è stato il settore più colpito.

Nella prima metà del 2021 ben 4 organizzazioni logistiche su 5 hanno subito un attacco informatico, con un incremento del costo del danno medio a 3,6 milioni di dollari; i riscatti dei ramsomware non sono stati da meno, con un valore schizzato a 100mila dollari, come testimoniato da Paola Girdinio, Professoressa di compatibilità elettromagnetica dell’Università di Genova e Presidente del Competence Center for Security and Optimization of Strategic Digital Infrastructures, ospite di SmartCity su Radio24.

Leggi anche:

Phishing sotto l’albero, per il retail danno da 20% del fatturato

La guerra ibrida

Il conflitto in Ucraina sta mostrando esplicitamente la messa in pratica di una guerra ibrida: i gruppi hacker sponsorizzati da Mosca, dopo aver preso di mira la sanità nel Lazio rimando i dati di migliaia di utenti, dall’inizio della guerra stanno colpendo le infrastrutture di Kiev, energia e sistema di controllo aereo in primis.

Leggi anche:

Brand Phishing, la logistica diventa la più imitata

I punti deboli

Sempre nel podcast SmartCity di Radio24, il principale punto di debolezza delle infrastrutture logistiche italiane consta nella nascita non pensata per la digitalizzazione delle stesse.

Infatti anche molta della Information Technology utilizzata è, di fatto, stata connessa in rete a posteriori, mostrandosi così impreparata di fronte al tentativo di violazione da parte di un hacker.

Altresì è carente anche la consapevolezza di quanto i sistemi informatici siano esposti e di quanto i nostri comportamenti possano essere ingenui davanti alle trappole informatiche.